AIエージェント時代、セキュリティの前提が変わった

AIエージェントが開発現場に浸透したことで、セキュリティの前提条件が根本から変わっている。従来、コードを読み書きするのは社内のエンジニアだけだった。しかし今、ChatGPTやClaude CodeといったAIエージェントがプロジェクトの全ファイルにアクセスできる権限を持っている。

ここで問題になるのが、.env(ドットイーエヌブイ)と呼ばれる設定ファイルの存在だ。多くのソフトウェアプロジェクトでは、クラウドサービスのアクセスキー、AI APIの認証キー、データベースの接続パスワード、決済サービスのシークレットキーなど、外部サービスへの「鍵」をこのファイルに格納している。

これらが漏洩すれば、不正アクセス、情報流出、高額な課金被害といった深刻な事態を招く。そして、AIエージェントに業務を任せるほど、この「鍵」が意図せず読み取られるリスクは高まる。AIの活用度とセキュリティリスクは比例する——これが、多くの企業がまだ気づいていない構造的な課題だ。

「運用で防ぐ」のではなく「構造で排除する」という発想

従来、.envファイルには機密情報がそのまま記載されていた。

AWS_ACCESS_KEY_ID=AKIA3EXAMPLE12345678

AWS_SECRET_ACCESS_KEY=wJalrXUtnFEMI/K7MDENG/bPxRfiCYEXAMPLEKEYこのファイルをAIエージェントが読めば、本物の鍵がそのまま見えてしまう。「AIに.envを読ませない」という運用ルールで対処することも可能だが、これは本質的な解決策ではない。運用ルールは、必ず破られる。人間が増え、プロジェクトが増え、AIの利用範囲が広がるほど、ルールの抜け穴は増える。

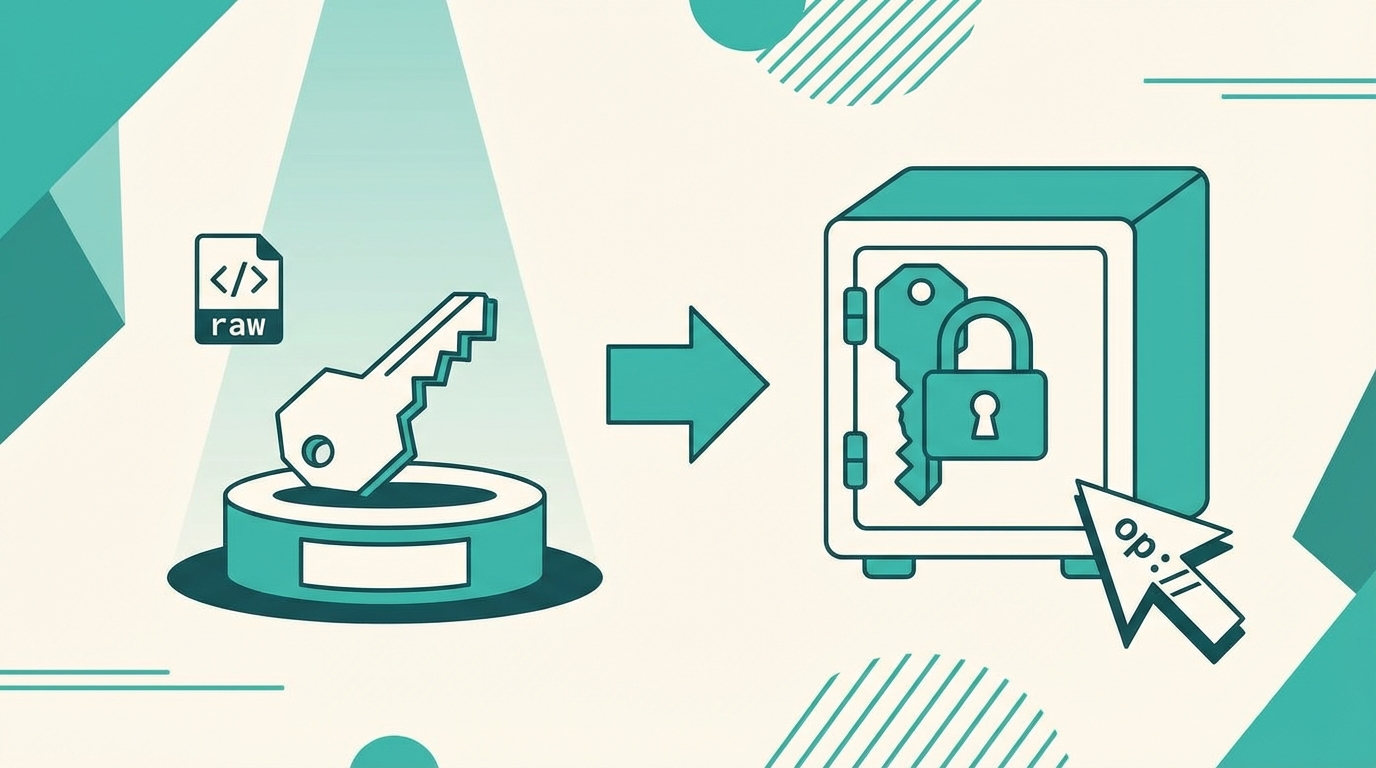

セキュリティの鉄則は「運用で防ぐ」のではなく、「構造的にリスクが存在しない状態を作る」ことだ。つまり、.envファイル自体に機密情報を書かなければ、読まれても問題は起きない。

この発想を実現するのが、1Password CLI + opxという仕組みだ。1Passwordは機密情報を暗号化して一元管理するアプリケーションで、そのCLI版を使うと、.envファイルの記述が根本的に変わる。

従来(生の値を直接記載):

AWS_ACCESS_KEY_ID=AKIA3EXAMPLE12345678構造的に安全な方式(参照のみ記載):

AWS_ACCESS_KEY_ID=op://Development/AWS/access-key-idop://で始まる文字列は、1Passwordに保存された情報への「参照」にすぎない。.envファイル自体には秘密の値は一切含まれず、実行時にのみ1Passwordから本物の値が取り出されてアプリケーションに渡される。さらに、opxというラッパーツールを使えば、コマンドの先頭にopxをつけるだけでこの仕組みが動作する。

opx npm run devこの設計思想がもたらす本質的な変化

この仕組みの価値は、単なるツールの便利さではない。セキュリティに対する考え方そのものを変える点にある。

まず、AIエージェントが.envファイルを読んでも、見えるのはop://...という参照文字列だけだ。本物の鍵は1Passwordの暗号化された保管庫にあり、Touch ID(指紋認証)なしには取り出せない。つまり、AIに全ファイルへのアクセス権を与えても、機密情報だけは構造的に保護される。AIの活用範囲を制限せずに、セキュリティを担保できるのだ。

チーム運用でも恩恵は大きい。従来、新しいPCのセットアップやメンバーの追加のたびに、.envファイルをSlackやメールで送付していた企業は少なくない。これ自体がセキュリティリスクだが、op://参照方式なら.envファイルをGitで安全に共有でき、値の変更も1Passwordを1箇所更新するだけで全環境に反映される。退職者のアクセス権も1Password側で即座に失効できる。

さらに、開発者が誤って.envファイルをGitHubに公開してしまう事故は実際に頻発しているが、op://参照しか含まれていないファイルが公開されても、実害はゼロだ。

導入は30分で完了する

ここまで読んで「理屈はわかったが、導入は大変なのでは」と感じるかもしれない。実際には、1Passwordデスクトップアプリのインストール、CLI(brew install 1password-cli)とopx(npm install -g @suin/opx)のインストール、1Passwordへのシークレット登録、.envファイルのop://形式への書き換え——これだけだ。初回の設定は1人あたり30分程度で完了し、以降の日常業務ではコマンドの先頭にopxをつけるだけで済む。技術的なハードルは極めて低い。

経営判断としてのセキュリティ設計

セキュリティ対策を「コスト」と見るか「投資」と見るかで、経営判断は大きく変わる。

1Passwordの利用料は月額数百円程度、opxは無料のオープンソースツールだ。この金額と30分の導入作業で、機密情報の漏洩リスクを構造的に排除できる。一方、万が一APIキーが漏洩した場合の損害——不正利用による課金被害、顧客データの流出、信用の失墜——は、中小企業にとって事業の存続に関わる規模になり得る。

特にAIエージェントの活用を本格化させようとする企業ほど、この判断は急を要する。AIに渡す権限が増えるほど、機密情報の管理設計が脆ければリスクは指数関数的に拡大する。「AIを使いたいが、セキュリティが不安」という声は多いが、不安の正体はツールの問題ではなく、情報管理の構造設計の問題なのだ。

AIを活用する企業ほど、情報管理の設計が事業リスクに直結する

AIエージェントの活用が進むほど、「誰が——そしてどのAIが——何にアクセスできるか」の管理設計が経営の根幹に関わってくる。.envファイルに機密情報を直書きする従来の方法は、AIエージェント時代にはリスクが高すぎる。

構造的にリスクを排除する仕組みを導入することは、技術的には決して難しくない。難しいのは、その必要性を認識し、優先度を上げて実行に移すことだ。AIの導入と同時にセキュリティの設計を見直す——この順序を間違えた企業が、後から大きな代償を払うことになる。情報管理の設計に不安があれば、早い段階で専門家の知見を取り入れることを強く推奨する。